Linux下系统恶意软件一览

Linux下系统恶意感染软件FontOnLake

Linux下系统恶意感染软件FontOnLake容器安全漏洞集

Symbiote被定义为Linux下极度危险恶意软件

AV-ATLAS 发布了2022年恶意软件报告

Linux下系统恶意感染软件FontOnLake

2021年10月中旬消息,来自 ESET 的研究人员发现了一个恶意软件,该恶意软件一直在通过合规的 Linux 实用程序来感染 Linux 系统。该恶意软件被称为 FontOnLake,得益于该恶意软件的先进设计,以及不断升级新的功能,使其能够在受感染的系统上持续保持活跃状态。FontOnLake 有多个模块,它们相互作用,并能与恶意软件的操作者进行通信来窃取敏感数据,并在系统中保持隐蔽。

ESET 的研究人员发现了多个上传到 VirusTotal 扫描服务的恶意软件样本,其中最早的样本出现在 2020 年 5 月。

ESET 的恶意软件分析师和反向工程师 Vladislav Hrčka 表示:"为了收集数据或进行其他恶意活动,所有的木马程序都是合规的 Linux 实用程序,以加载进一步的组件。事实上,为了掩盖其存在,FontOnLake 的存在总是伴随着一个 rootkit,并且还可以作为一种持久性机制,因为它们通常在系统启动时执行。"也就是说,这些木马程序很可能在源代码层面上被修改过,这表明攻击者对它们进行了编译并替换了原来的程序。除了携带恶意软件,这些修改后的实用程序的作用还包括加载额外的有效载荷、收集信息,以及执行其他恶意行为。

FontOnLake 的工具集包括三个组件,它们由合规的 Linux 实用程序的木马化版本组成、用于加载内核模式的 rootkit 和后门,所有这些都使用虚拟文件相互通信。基于 C++ 所编写的自定义后门被设计用来监视系统,在网络上秘密执行命令并渗出账户凭证。它们还使用自定义 heartbeat 命令来保持与控制服务器的连接。目前还不知道攻击者如何获得网络的初始访问权,但研究人员指出,攻击者十分谨慎,通过依靠不同的、独特的命令和控制(C2)服务器与不同的非标准端口来避免留下任何痕迹。研究人员认为,FontOnLake 的作者精通网络安全,目前已停用了 VirusTotal 所观察到的所有 C2 服务器。

Symbiote被定义为Linux下极度危险恶意软件

2022年6月中旬消息,在主流概念中,基于 Linux 的发行版本安全性要高于 Windows 和 macOS,这固然是因为它的主流程度不及后两者,更重要的原因在于它本身就足够安全。但这并不意味着没有针对 Linux 的恶意软件,黑莓和 Intezer Labs 的研究团队近日就发现了 Symbiote 恶意软件。

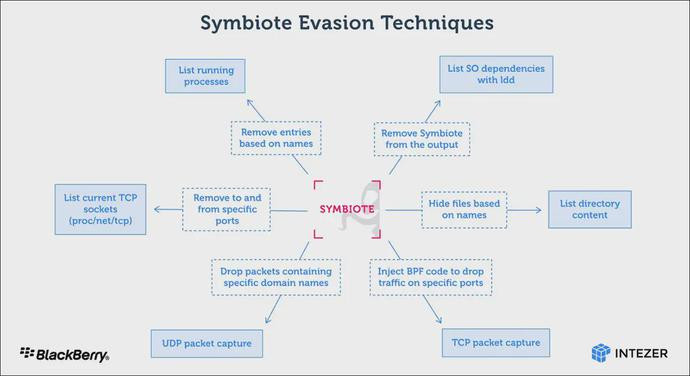

Symbiote 的破坏力令人担忧,它被描述为“几乎不可能被检测到”。它也是一种极其危险的恶意软件,它“寄生感染”系统,感染所有正在运行的进程,并为威胁参与者提供 rootkit 功能、远程访问等。

“symbiote”(共生体)是一个生物学术语,它与另一种生物体共生或者寄生。而 Symbiote 恶意软件也有这样的特性,它最早在 2021 年 11 月就被发现,似乎是针对金融部门特别开发的。

关于 Symbiote 恶意软件,安全研究人员表示:Symbiote 与我们通常遇到的其他 Linux 恶意软件的不同之处在于,它需要感染其他正在运行的进程才能对受感染的机器造成损害。它不是一个运行以感染机器的独立可执行文件,而是一个共享对象 (SO) 库,它使用 LD_PRELOAD 加载到所有正在运行的进程中,并寄生地感染机器。一旦它感染了所有正在运行的进程,它就会为威胁参与者提供 rootkit 功能、获取凭证的能力和远程访问能力。

安全专家继续解释为何 Symbiote 恶意软件很难被发现:一旦恶意软件感染了一台机器,它就会隐藏自己和威胁参与者使用的任何其他恶意软件,使得感染很难被发现。由于恶意软件隐藏了所有文件、进程和网络工件,因此在受感染的机器上执行实时取证可能不会发现任何问题。 除了 rootkit 功能之外,该恶意软件还为攻击者提供了一个后门,让攻击者可以使用硬编码密码以机器上的任何用户身份登录,并以最高权限执行命令。 由于它非常隐蔽,共生体感染很可能“在扫描下执行”。在我们的研究中,我们还没有找到足够的证据来确定 Symbiote 是否被用于高度针对性或广泛的攻击。

当管理员在受感染的机器上启动任何数据包捕获工具时,BPF 字节码被注入内核,定义应该捕获哪些数据包。在这个过程中,Symbiote 首先添加它的字节码,这样它就可以过滤掉它不希望数据包捕获软件看到的网络流量。它还能够使用多种技术隐藏其网络活动。这是允许恶意软件获取凭据并为威胁参与者提供远程访问的完美掩护。

AV-ATLAS 发布了2022年恶意软件报告

AV-TEST 是一个独立的测试机构,他们会根据各种标准对操作系统的防病毒和安全软件进行评估和评级,并将测试结果免费提供给用户,帮助用户选择最适合自己的产品。2022年12月未,AV-TEST 联合旗下的威胁情报平台 AV-ATLAS 发布了一份报告,让用户可以了解到 2022 年恶意软件和互联网安全的整体状况。首先根据他们发布的推文,可以了解到这几大操作系统目前的恶意软件数量:2022 年新的恶意软件:总共捕获了 69504686 个 Windows 的新样本,12445 个 macOS 的新样本,1917133 个 Linux 的新样本和 1073866 个 Android 的新样本。我们的恶意软件数据库今年总共增加了 98084563 个样本。

根据 AV-TEST 提供的数据显示,在 2022,在 Windows 平台上发现了近 7000 万个新的恶意软件样本;macOS 上只有大约 1.2 万个恶意软件,相比之下 macOS 上的恶意软件数量只有 Windows 的零头,两个平台的恶意软件数量竟然有 5600 多倍的差距;Linux 上的恶意软件则是接近 200 万个,在三大桌面系统中排名第二,虽然高于 Mac,但与 Windows 相比的仍然有 36 倍的差距。

而在移动端,由于 AV-TEST 仅提供了 Android 平台的数据,所以无法与 iOS 进行横向比较。如果单独查看每个操作系统的恶意软件在过去一年的增长情况的话,你就会发现虽然 Windows 的恶意软件总数很高,但该平台的恶意软件数量自 9 月以来,增长率一直在稳步下降。虽然 2022 年 Windows 新发现的恶意软件绝对数量不低,但考虑到 Windows 本来就容易被针对,以及放到 Windows 历年的所有恶意软件数量中去看,2022 年总体增长还是比较稳定的。Windows 恶意软件的主要类型是可执行文件,占所有恶意软件的 90% 以上。

在表现最好的 macOS 平台上,虽然总的恶意软件数量相对较低,但增长率在 2 月和 12 月出现了大幅上升。不过 macOS 有一个十分不同的地方,那就是 macOS 的 PUA(Potentially unwanted application,潜在有害应用)的占比特别高,而 Windows 和 Linux 中这部分的比例在整体的占比几乎可以忽略不计。Linux 的恶意软件数量虽然排名第二,但自 6 月以来,其增长率一直保持在很低的一个水平。此次报告的完整数据可以查看 AV-ATLAS 官方网站。