容器安全漏洞集

runC 爆严重漏洞-使用容器的快打补丁

runC 爆严重漏洞-使用容器的快打补丁恶意软件 VoidLink 瞄准云和容器环境

runC 爆严重漏洞-使用容器的快打补丁

runC 是 Docker,Kubernetes 等依赖容器的应用程序的底层容器运行时,此次爆出的严重安全漏洞可使攻击者以 root 身份在主机上执行任何命令。

容器的安全性一直是容器技术的一个短板。关于容器最大的安全隐患是攻击者可以使用恶意程序感染容器,更严重时可以攻击主机系统。2月11日,安全研究员通过 oss-security 邮件列表披露了 runc 容器逃逸漏洞的详情,而这个漏洞可能让上述情况发生。

runC 由 Docker 公司开发,现在已作为 OCI 规范被广泛使用。如果你正在使用容器,那么有很大的可能是在 runC 上运行它们。此次爆出的漏洞允许恶意容器覆盖主机上的 RunC 二进制文件,以在主机上获取 root 级别的代码执行,让攻击者能够以 root 身份运行任何命令。

攻击方式是将容器中的目标二进制文件替换为返回的 runC 二进制文件,攻击者可以通过附加特权容器(将其连接到终端)或使用恶意镜像启动并使其自行执行。但是 Linux 内核通常不允许在 runC 执行过程中主机上的 runC 二进制文件被覆盖。

这时候攻击者可以使用 O_PATH 标志打开/proc/self/exe的文件描述符,然后继续通过/proc/self/fd/<nr>重新打开二进制文件O_WRONLY并在一个单独进程中的繁忙 loop 里尝试写入。Sarai 解释说,最终,当 runC 二进制文件退出时攻击就成功了。

红帽的容器技术产品经理 Scott McCarty 警告大家:

runC 和 Docker 中安全漏洞(CVE-2019-5736)的披露说明了许多 IT 管理员和 CxO 面临着糟糕的情况。容器代表向共享系统的转变,其中来自不同用户的应用程序都在同一 Linux 主机上运行。利用此漏洞意,恶意代码可能会肆意蔓延,不仅影响单个容器,还会影响整个容器主机,最终会破坏主机上运行的成百上千个容器。像这种影响各种互连生产系统的级联漏洞可能会成为企业 IT 的世界末日场景...... 而这正是这个漏洞可能产生的结果。

大多数云容器系统都容易受到这种潜在攻击。除了 runC,报告还说明了这个漏洞还可能会影响到 LXC 和 Apache Mesos。如果你正在运行任何类型的容器,需要尽快打补丁。该安全研究员已经 push 了一个 git 提交来修复这个漏洞。另外,Docker 刚刚发布的 18.09.2 版本也修复了该漏洞;Linux 发行版 Debian 和 Ubuntu 正在修复该漏洞。AWS 和 Google Cloud 已发布安全通知,建议客户更新各种受影响服务的容器。

McCarty 表示,这不是第一个主要的容器运行时安全漏洞,也不会是最后一个。就像去年 Spectre/Meltdown 代表了安全研究从软件架构向处理器架构转变一样,我们应该期待 runC 这样的低级别容器运行时和 Docker 这样的容器引擎,现在也会受到研究人员和潜在恶意行为者的额外关注。

参考来源:zdnet,theregister,高效开发运维

恶意软件 VoidLink 瞄准云和容器环境

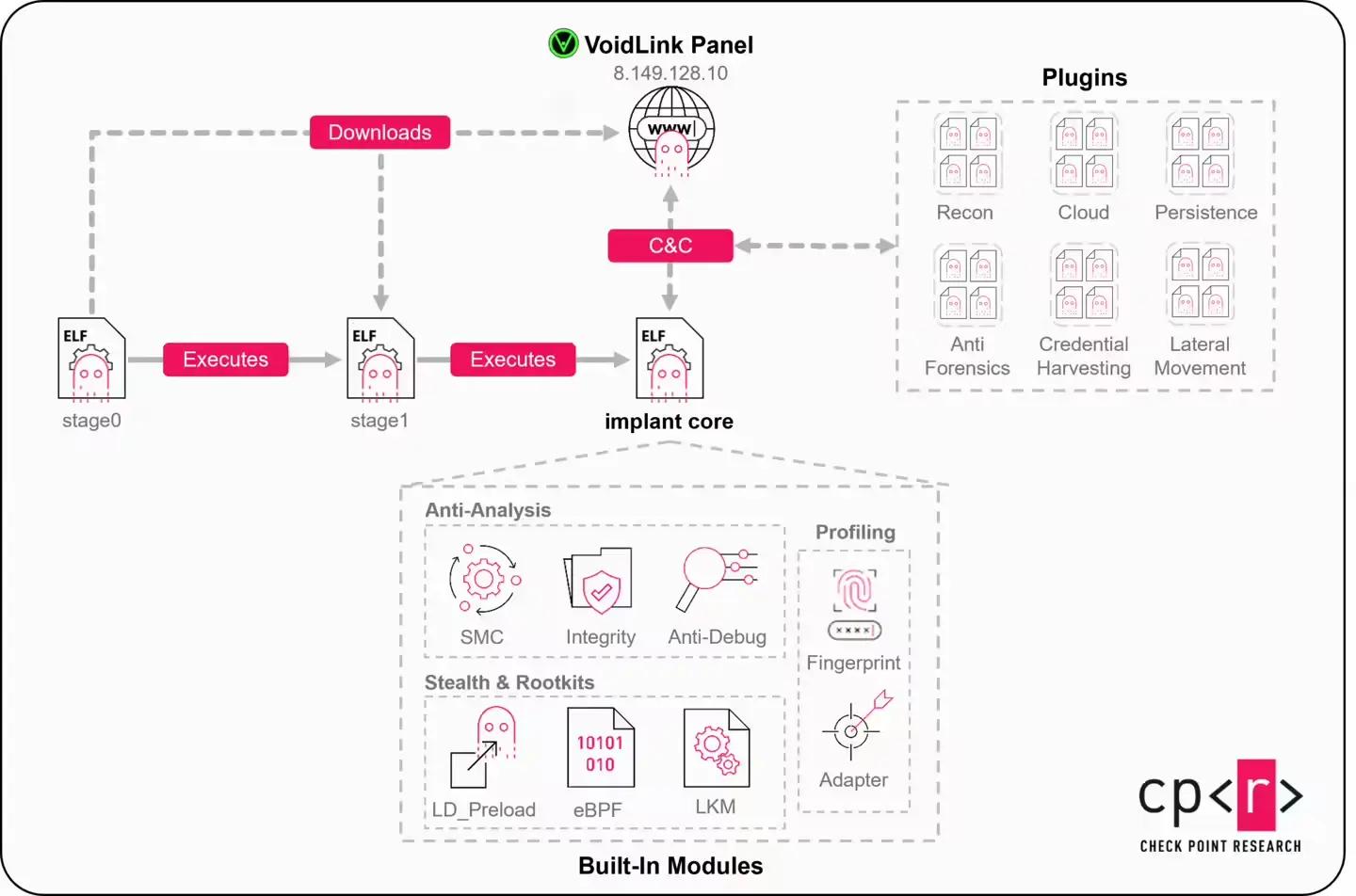

网络安全研究人员在2026年年初披露了一种先前未被记录的、功能丰富的恶意软件框架的详细信息,该框架代号为 VoidLink,专门设计用于长期、隐蔽地访问基于 Linux 的云环境。根据 Check Point Research 的一份新报告,这款云原生的 Linux 恶意软件框架包含一系列自定义加载器、植入程序、rootkit 和模块化插件,使其操作者能够随时间推移增强或改变其功能,并在目标变化时进行” 转向”。该框架于 2025 年 12 月首次被发现。

这家网络安全公司在今日发布的分析报告中称:“该框架包含多项专注于云的功能和模块,专为在云和容器环境中长时间稳定运行而设计。VoidLink 的架构极其灵活且高度模块化,围绕一个自定义插件 API 构建,该 API 的灵感似乎源自 Cobalt Strike 的 Beacon 对象文件方法。默认情况下,超过 30 个插件模块均使用此 API。”

这些发现反映了威胁行为者的关注点正从 Windows 系统转向已成为云服务和关键业务基石的 Linux 系统。VoidLink 处于积极维护和演进中,评估认为其与中国有关联的威胁行为者有关。作为一个使用 Zig 编程语言编写的“云优先”植入程序,该工具包能够检测主要的云环境,即亚马逊网络服务、谷歌云、微软 Azure、阿里云和腾讯云,并能识别自身是否运行在 Docker 容器或 Kubernetes Pod 中,从而调整其行为。它还能收集与云环境以及 Git 等流行源代码版本控制系统相关的凭证。

瞄准这些服务表明,VoidLink 很可能专门针对软件开发人员设计,意图窃取敏感数据或利用获得的访问权限发起供应链攻击。其他部分功能列举如下:

利用 LD_PRELOAD、可加载内核模块和 eBPF 隐藏自身进程的类 Rootkit 功能。

用于扩展功能的进程内插件系统。

支持多种命令与控制信道,如 HTTP/HTTPS、WebSocket、ICMP 和 DNS 隧道。

在被攻陷主机之间形成点对点或网状网络。

一个基于 Web 的中文控制面板,允许攻击者远程控制植入程序、动态创建定制版本、管理文件、任务和插件,并执行从侦察、持久化到横向移动和防御规避(通过清除恶意活动痕迹)的整个攻击周期的不同阶段。

VoidLink 支持 37 个插件,涵盖反取证、侦察、容器、权限提升、横向移动等类别,使其成为一个功能全面的后渗透利用框架:

反取证:根据关键字擦除或编辑日志和 shell 历史记录,并对文件进行时间戳篡改以阻碍分析。

云:辅助进行 Kubernetes 和 Docker 发现与权限提升、容器逃逸,并探测配置错误。

凭证窃取:收集凭证和密钥,包括 SSH 密钥、Git 凭证、本地密码资料、浏览器凭证与 Cookie、令牌和 API 密钥。

横向移动:使用基于 SSH 的蠕虫进行横向传播。

持久化:通过滥用动态链接器、cron 作业和系统服务来建立持久化访问。

侦察:收集详细的系统和环境信息。

Check Point 将其描述为“令人印象深刻”且“远比典型的 Linux 恶意软件先进”,并指出 VoidLink 具有一个处理 C2 通信和任务执行的核心协调器组件。它还融合了大量反分析功能以规避检测。除了能够标记各种调试器和监控工具外,一旦检测到任何篡改迹象,它还能自我删除。它还具备自我修改代码功能,可在运行时解密受保护的代码区域,并在不使用时将其加密,从而绕过运行时内存扫描器。此外该恶意软件框架会枚举受感染主机上安装的安全产品和加固措施,以计算风险评分并制定全面的规避策略。例如,这可能涉及在高风险环境中放慢端口扫描速度并进行更精确的控制。

Check Point 指出:“开发者展现出高水平的技术专长,熟练掌握包括 Go、Zig、C 和 React 等现代框架在内的多种编程语言。此外,攻击者拥有对复杂操作系统内部原理的深入了解,从而能够开发出先进而复杂的解决方案。VoidLink 旨在尽可能自动化地实现规避,对环境进行画像并选择最合适的策略在其中运作。结合内核模式的技巧和庞大的插件生态系统,其使其操作者能够以自适应的隐秘方式在云环境和容器生态系统中活动。”