USB连接线就能发起网络攻击

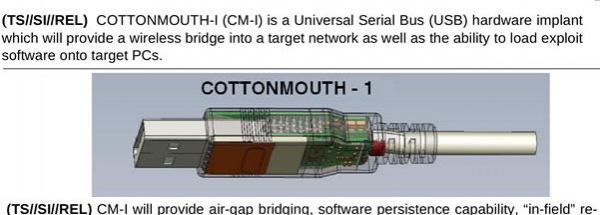

在一年前,知名黑客Jacob Appelbaum与德国《明镜周刊》曝光了美国国家安全局(NSA)一个叫“ANT(蚂蚁)”的项目小组,该小组主要负责收集各种黑客技术,让间谍通过计算机和网络硬件收集情报。其中有一种名为Cottonmouth-I的技术,其利用USB与嵌入式硬件,让USB插入变成远程窃听或者遥控器。Cottonmouth-I这种技术实现了黑客们一直幻想的间接攻击法。在这之前就有警告:USB出现巨大安全漏洞-不要用陌生人的U盘。

在一年前,知名黑客Jacob Appelbaum与德国《明镜周刊》曝光了美国国家安全局(NSA)一个叫“ANT(蚂蚁)”的项目小组,该小组主要负责收集各种黑客技术,让间谍通过计算机和网络硬件收集情报。其中有一种名为Cottonmouth-I的技术,其利用USB与嵌入式硬件,让USB插入变成远程窃听或者遥控器。Cottonmouth-I这种技术实现了黑客们一直幻想的间接攻击法。在这之前就有警告:USB出现巨大安全漏洞-不要用陌生人的U盘。

除了USB还可以是键盘鼠标等任意的附件,这种方式让黑客/间谍在不需要联网的情况下,向攻击目标植入病毒。由于这种技术的复杂性,Cottonmouth-I的价格需要2万美元一个。

但是不久之后,你可以在你的地下室DIY一个,只要加上一个电焊步骤,而且花费少于20美元。在上个周末美国黑客年度大会ShmooCon上,无线技术安全研究员、“黑客硬件”电商Great Scott Gadgets的联合创始人Michael Ossman向大家展示了他们团队的作品TURNIPSCHOOL,该设备具有4层PCB板、内置芯片的接口扩展 USB HUB、来自德州仪器的内置射频收发器单片机和一个3D打印的塑料模具。

该团队还有其他两名成员:Dominic Spill 、 Jared Boone。另外,该团队还希望TURNIPSCHOOL项目能够通过USB连接目的设备进行数据监控和植入病毒的功能。Ossman表示,间谍们使用的那些工具没有想象中那么难,事实上,很多爱好者已经制造了很多比ANT小组更加“复杂”的工具。

NSA大部分的间谍工具都是依赖于现成或者开源的硬件比如开发套件BeagleBone Black(缩写BBB)。该团队成员之一Spill的USBProxy项目就是利用BBB开发的,该项目可以通过USB 2.0连接监控目标设备的流量以及复制一些功能。

该团队已经开始进入一个为其他黑客定制电路板的阶段。另外,该团队还有一个针对USB 3.0的项目叫Daisho,利用一个兼容性强的电路板与一个廉价的现场可编程门阵列FPGA处理USB 3.0监控任务。Daisho不仅受到硬件黑客的关注,还收到美国国防部先进研究项目局(Defense Advanced Research Projects Agency)网络快速通道项目(Cyber Fast Track program)的资金支持。

这些项目或者其他基于开源硬件定制的项目都宣称自己的作品与NSA的“工具箱”相匹配甚至超越,很自然的,这些“玩意”对普通人来说还是很昂贵的。Ossman 表示,TURNIPSCHOOL的诞生是很有挑战的,因为会很多爱好者发烧友可以制造出更加完美的Cottonmouth-1。当然,接下来的事情可能会很“有趣”:用TURNIPSCHOOL来攻击主机,倾听用户的反馈。

Linux 安全预警-Linux 内核的 USB 驱动存在大量缺陷

大众普遍认为,与 Windows 相比,Linux 和 macOS 操作系统具有更好的安全性。这个观点在大多数情况是成立的,但因此而不承认任何可能存在的攻击则显得不理性。谷歌安全研究员 Andrey Konovalov 在2017年10月发现了一些 Linux 漏洞。Konovalov 使用 Linux 内核模糊测试工具 Syzkaller 发现了 Linux 内核的 14 个 USB 缺陷,并报告给了社区。他指出,所有这些缺陷都可以通过精心制作恶意的 USB 设备而进行触发,当然前提是攻击者具有物理访问机器的机会。

看起来,这个先决条件使得这些漏洞看起来没有太大的攻击性,虽然如此,但我们也不应放松警惕,毕竟在办公室、航班以及其他公共场所,依然有很多触发攻击的场景。而且,过去的研究也表明,普通大众对于 USB 设备没有太高的警惕性,这种情况会更易遭受攻击。

这些与 Linux 内核 USB 驱动相关的缺陷,大部分是 DoS (Denial of Service) 的 bug,可能会导致冻结或重启系统,但也有一部分会允许攻击者提升权限并执行恶意代码。对于这些可以被利用在内核中执行代码的 bug,我们不应掉以轻心。实际上这 14 个缺陷只是 Konovalov 发现的 79 个缺陷列表中的一部分。除了这些,还有许多没有被报告,也没有被打补丁。USB 接口设备的广泛采用导致 Linux 内核不得不支持多种驱动程序,而其中大部分驱动程序尚未经过全面测试就已发布使用,这些被大众轻视的问题往往成为攻击者的攻击手段之一。